Wskazówki i narzędzia

pomagające zachować bezpieczeństwo online

Nasze usługi mają wbudowane zabezpieczenia automatyczne. Warto też jednak skorzystać z tych wskazówek, które pomogą Ci uniknąć oszustw internetowych oraz bezpiecznie logować się w aplikacjach i na urządzeniach.

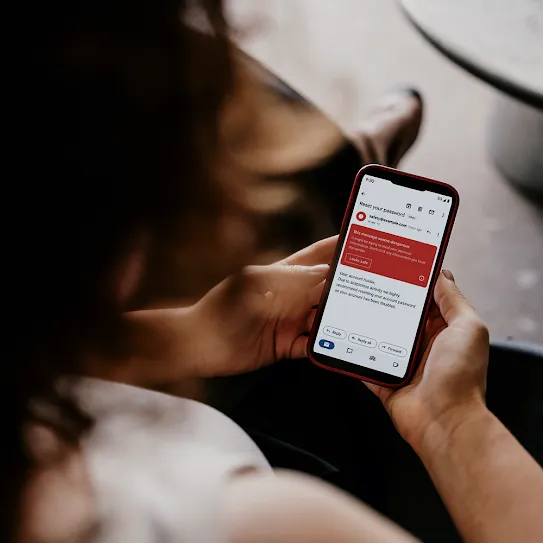

Unikaj oszustw internetowych

i prób wyłudzania informacji

- Uważaj na e-maile od nieznajomych

- Zastanów się dwa razy, zanim odpowiesz na pilną prośbę

- Sprawdź adres e-mail nadawcy

- Uważaj na domeny podobne do znanych

- Najedź kursorem na link, zanim go klikniesz

- Ignoruj prośby o zresetowanie hasła, których nie wysyłasz

- Zadawaj dużo pytań

- Nie klikaj linków wysyłanych w SMS-ach

- Nie udostępniaj tymczasowych danych logowania

- Unikaj pilnych próśb od osób dzwoniących

- Słuchaj ostrzeżeń z wbudowanych zabezpieczeń

- Jeśli masz wątpliwości, dowiedz się więcej o reklamie i jej twórcy

- Sprawdzaj adresy URL przed kliknięciem nieznanych linków

- Zbieraj informacje o stronie internetowej, sklepie lub firmie za pomocą narzędzia O tym wyniku

- Szukaj oficjalnych źródeł i uważaj na nietypowe formatowanie

- Jeśli prowadzisz firmę, wyeksponuj informacje o obsłudze klienta bezpośrednio w wyszukiwarce

6 popularnych oszustw i sposoby

ochrony przed nimi

Wskazówka dotycząca bezpieczeństwa: podczas ważnych wydarzeń dokonuj zakupów lub darowizn tylko na sprawdzonych platformach i u oficjalnych organizatorów.

Łącząc nowe i rozwijające się technologie z tradycyjnymi metodami oszustw, przestępcy mogą szybko reagować na aktualności i ważne wydarzenia, przez co ich działania wydają się bardziej wiarygodne.

Wiedzą, że podczas ważnych wydarzeń ludzie czują presję, aby działać szybko – czy to w celu zdobycia biletów na koncert, zakupu produktów z edycji limitowanej czy pomocy ofiarom katastrofy – i wykorzystują to poczucie naglącej potrzeby na swoją korzyść.

Google ma specjalne zasady dotyczące zdarzeń o charakterze wrażliwym, które obejmują Google Ads i Zakupy Google , zarabianie na YouTube oraz Google Play . Zasady te zabraniają reklamowania produktów lub usług, które wykorzystują, negują bądź pochwalają zdarzenie o charakterze wrażliwym. W przypadku ważnych wydarzeń stosujemy też zaawansowane monitorowanie, aby zapewnić Ci większe bezpieczeństwo.

Wskazówka dotycząca bezpieczeństwa: zachowaj ostrożność (szczególnie w mediach społecznościowych) w przypadku porad inwestycyjnych, które wydają się pochodzić od celebrytów lub liderów biznesu. Zwracaj uwagę na nienaturalne ruchy lub mimikę twarzy na filmach, ponieważ mogą one wskazywać na fałszerstwo. Pamiętaj: jeśli oferta inwestycyjna brzmi zbyt pięknie, żeby była prawdziwa, prawdopodobnie tak właśnie jest.

Oszuści tworzą fałszywe filmy i obrazy, aby sprawiać wrażenie, że znane osoby promują ich działania.

W tych oszustwach wykorzystuje się wygenerowane przez AI zdjęcia, podkłady głosowe lub filmy (często nazywane „deepfake”) w połączeniu z fałszywymi artykułami i postami w mediach społecznościowych do promowania nieprawdziwych możliwości inwestycyjnych.

Połączenie znanych twarzy, pozornie profesjonalnych treści i obietnicy wysokich zysków sprawia, że te oszustwa bywają szczególnie przekonujące.

W 2024 r. zaktualizowaliśmy zasady dotyczące wprowadzania użytkowników w błąd , aby przeciwdziałać oszustwom polegającym na podszywaniu się pod osoby publiczne w Google Ads.

YouTube od dawna ma zasady zabraniające publikowania treści, których celem jest podszywanie się pod inną osobę lub kanał. Obowiązują tam też zasady dotyczące nieprawdziwych informacji, które zabraniają publikowania treści zmanipulowanych technicznie lub sfabrykowanych w sposób wprowadzający użytkowników w błąd. Opracowujemy też otwarte narzędzia, takie jak SynthID do dodawania znaków wodnych i identyfikowania treści wygenerowanych przez AI.

Wskazówka dotycząca bezpieczeństwa: zanim coś kupisz, zawsze weryfikuj daną stronę internetową. Zachowaj szczególną ostrożność podczas dużych wyprzedaży – dokładnie sprawdzaj adres URL, szukaj oznak działania uczciwych funkcji zabezpieczeń i uważaj na nietypowo niskie ceny oraz presję czasową. Użyj funkcji Google O tym wyniku , aby dowiedzieć się więcej o nieznanych stronach internetowych, oraz Moje centrum reklam , aby znaleźć informacje o reklamodawcy, takie jak nazwa i lokalizacja, oraz zgłosić złą reklamę.

Oszuści tworzą fałszywe strony internetowe, które przypominają prawdziwe witryny sklepów, biur podróży i sprzedawców detalicznych. Takie strony często przyciągają klientów niesamowicie niskimi cenami popularnych produktów, towarów luksusowych, biletów na koncerty lub ofert podróży.

Oszuści próbują też manipulować wizytówkami firm, dodając tam fałszywe numery kontaktowe, aby podszywać się pod uczciwe organizacje. Chcą w ten sposób sprawić, żeby użytkownicy kontaktowali się z oszustami zamiast z prawdziwymi przedstawicielami obsługi klienta.

Google stosuje rygorystyczne zasady oraz aktywnie wyszukuje witryny, które wyłudzają informacje, stosują maskowanie lub podszywają się pod legalnie działające firmy, a następnie je usuwa.

Możemy wymagać od reklamodawców ukończenia programu weryfikacji. Jest to dodatkowa warstwa zabezpieczeń, w ramach której reklamodawcy potwierdzają informacje dotyczące ich firmy lub tożsamości. Dzięki temu możemy lepiej zrozumieć, kim są i co reklamują.

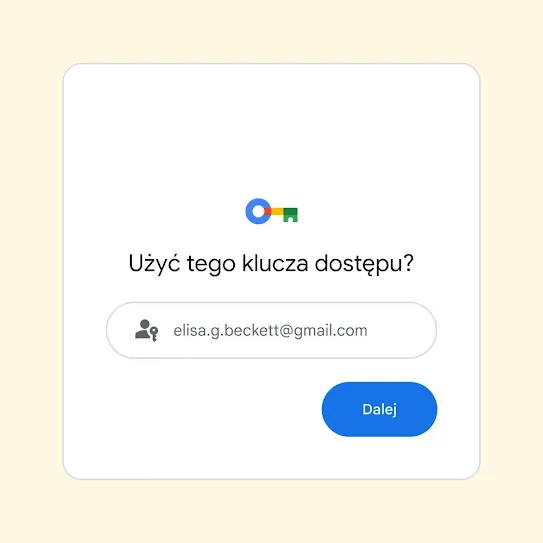

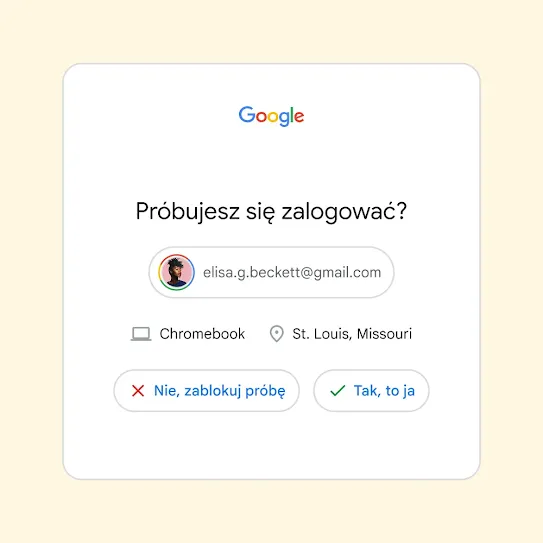

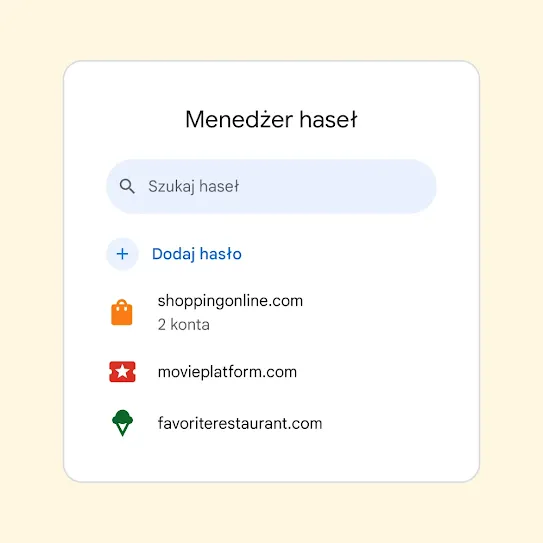

Wskazówka dotycząca bezpieczeństwa: nigdy nie udzielaj nikomu zdalnego dostępu do swojego urządzenia po otrzymaniu niechcianego połączenia lub wiadomości. Uczciwe firmy nie kontaktują się same z siebie z użytkownikami w sprawie problemów technicznych. Jeśli potrzebujesz pomocy, skontaktuj się z właściwą firmą, korzystając z jej oficjalnej strony internetowej lub numeru telefonu. Możesz zwiększyć bezpieczeństwo, włączając weryfikację dwuetapową , klucze dostępu lub Menedżera haseł .

Oszuści podszywają się pod pracowników pomocy technicznej znanych firm, banków i agencji państwowych. Wzbudzają potrzebę szybkiego działania, twierdząc, że wystąpił problem z urządzeniem, kontem lub bezpieczeństwem online. Często używają przekonującego języka technicznego i witryn, które przypominają prawdziwe strony pomocy.

Oszuści stosują zaawansowane techniki, jak podszywanie się pod identyfikator dzwoniącego, oraz prowadzą rozmowy według starannie przygotowanego scenariusza, aby brzmieć wiarygodnie. Dostosowują swoje podejście do rozmówcy, a ich ostatecznym celem jest przekonanie ofiary do zainstalowania oprogramowania umożliwiającego zdalny dostęp. Takie programy dają im kontrolę nad urządzeniem oraz dostęp do danych osobowych i bankowych, a także możliwość dokonywania nieautoryzowanych transakcji.

W Google nasze systemy aktywnie wykrywają i blokują podejrzane witryny i reklamy pomocy technicznej. Wiadomości Google mają wbudowane funkcje zabezpieczeń, które mogą Cię ostrzec, gdy wykryją coś podejrzanego. Dodatkowo uczciwe firmy mogą prezentować swoje zweryfikowane opcje obsługi klienta bezpośrednio w wyszukiwarce Google , a nasza technologia Bezpieczne przeglądanie pomaga ostrzegać użytkowników przed potencjalnie niebezpiecznymi witrynami i pobranymi plikami.

Wskazówka dotycząca bezpieczeństwa: uważaj na oferty pracy, które brzmią niewiarygodnie, lub wymagają transferów pieniężnych. Prawdziwi pracodawcy nie proszą o płatność w trakcie procesu rekrutacji ani nie wymagają używania kont osobistych do transakcji biznesowych. Zawsze weryfikuj oferty pracy na oficjalnych stronach internetowych i kanałach firmy. O tym wyniku pozwala zdobyć więcej informacji o źródle online.

Oszuści czasami obiecują osobom szukającym zatrudnienia dobrze płatną pracę zdalną i możliwości międzynarodowe. Te fałszywe ogłoszenia mogą pojawiać się na uczciwych stronach z ofertami pracy i na platformach mediów społecznościowych, co utrudnia ich identyfikację. Oszuści często podszywają się pod legalnie działające firmy międzynarodowe, oferując stanowiska w takich obszarach jak handel kryptowalutami, wprowadzanie danych czy marketing internetowy.

Niektóre operacje służą pobieraniu opłat z góry lub zbieraniu danych osobowych, inne mimowolnie wciągają ofiary w proceder prania pieniędzy lub inne nielegalne działania. Ofiary mogą zostać na przykład poproszone o przeprowadzenie transakcji finansowych lub transferów kryptowalut, nieświadomie uczestnicząc w działalności przestępczej, która może mieć poważne konsekwencje prawne.

W Google aktywnie wyszukujemy takie procedury i usuwamy fałszywe oferty pracy z naszych platform. Nasze systemy zostały zaprojektowane tak, aby wykrywać i blokować podejrzane treści związane z pracą, które mogą stanowić próbę oszustwa. Możemy też wymagać dodatkowej weryfikacji, aby dowiedzieć się więcej o osobie, która dodała ofertę.

Wskazówka dotycząca bezpieczeństwa: pożyczki zaciągaj tylko w licencjonowanych instytucjach finansowych i oficjalnych aplikacjach bankowych. Zachowaj szczególną ostrożność w przypadku aplikacji pożyczkowych, które wymagają dostępu do Twoich kontaktów, zdjęć lub lokalizacji – legalni pożyczkodawcy nie potrzebują tych informacji. Jeśli aplikacja oferuje natychmiastową pożyczkę przy minimalnej liczbie dokumentów, prawdopodobnie jest to oszustwo. Jeśli zauważysz problem z aplikacją lub opinią w Google Play, możesz zgłosić to naszemu zespołowi.

Fałszywe aplikacje pożyczkowe są skierowane do osób, które chcą szybko otrzymać pieniądze. Obiecują szybkie i łatwe pożyczki przy minimalnej ilości formalności. Te aplikacje są profesjonalnie zaprojektowane, aby przypominały te należące do banków i uczciwych firm finansowych. Po zainstalowaniu żądają szerokiego dostępu do danych osobowych, w tym kontaktów, zdjęć i danych o lokalizacji, które mogą później wykorzystać do nękania klientów.

W ramach tych oszustw ofiary zwykle otrzymują mniej pieniędzy, niż oczekiwały, ale muszą spłacić pełną kwotę wraz z bardzo wysokimi odsetkami. Gdy pożyczkobiorcy mają problemy z dotrzymaniem warunków umowy, oszuści wykorzystują zebrane dane osobowe, aby im grozić i wywierać na nich presję. Często nękają też ich znajomych i rodzinę lub grożą udostępnieniem zmodyfikowanych zdjęć.

W Google stosujemy rygorystyczne zasady dotyczące aplikacji finansowych, które wprowadzają użytkowników w błąd. Aktywnie wyszukujemy i usuwamy aplikacje, które proszą o niepotrzebne uprawnienia urządzenia lub wykazują oznaki wskazujące na chęć wykorzystania ofiary. Nasza usługa Google Play Protect pomaga identyfikować i blokować szkodliwe aplikacje pożyczkowe, zanim zostaną zainstalowane. Ściśle współpracujemy z organami regulacyjnymi w sektorze finansowym, aby wykrywać i powstrzymywać nieuczciwe działania. W niektórych krajach wymagamy też przejścia określonego procesu weryfikacji, aby móc reklamować usługi finansowe na naszych platformach.

Sprawdź, czy rozpoznasz próbę oszustwa

Codzienna walka z oszustwami

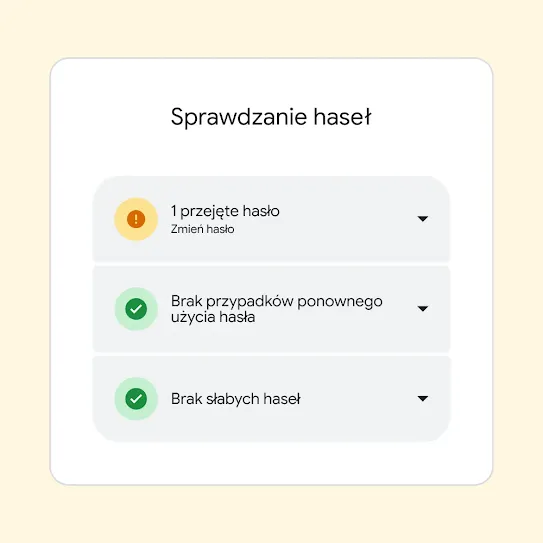

Jak zwiększyć bezpieczeństwo logowania

Dbaj o bezpieczeństwo urządzeń

Jeśli zgubisz telefon lub ktoś go ukradnie, wejdź na konto Google i wybierz „Znajdź swój telefon”, aby ochronić swoje dane w kilku szybkich krokach. Bez względu na to, czy masz telefon z Androidem czy iOS, możesz zdalnie zlokalizować i zablokować urządzenie, aby nikt niepowołany nie mógł go użyć ani uzyskać dostępu do Twoich danych.

Regularnie sprawdzaj, czy używasz najnowszej dostępnej wersji oprogramowania. Niektóre usługi, w tym przeglądarka Chrome, mogą być aktualizowane automatycznie, dzięki czemu masz dostęp do najnowszych funkcji zabezpieczeń i poprawek.

Dbamy o Twoje urządzenie, wykorzystując Google Play Protect, wbudowaną przez Google w Androida ochronę przed złośliwym oprogramowaniem, ale zawsze pobieraj swoje aplikacje mobilne ze źródła, któremu ufasz. Aby chronić swoje dane, przeglądaj aplikacje i usuwaj te, których nie używasz, włączaj automatyczne aktualizacje i ograniczaj dostęp aplikacji do danych wrażliwych, takich jak lokalizacja czy zdjęcia.

Gdy chwilowo nie używasz komputera, laptopa, tabletu lub telefonu, włącz blokadę ekranu, aby uniemożliwić innym dostęp do urządzenia. Aby zwiększyć bezpieczeństwo, ustaw automatyczne włączanie blokady ekranu po przejściu w tryb uśpienia.

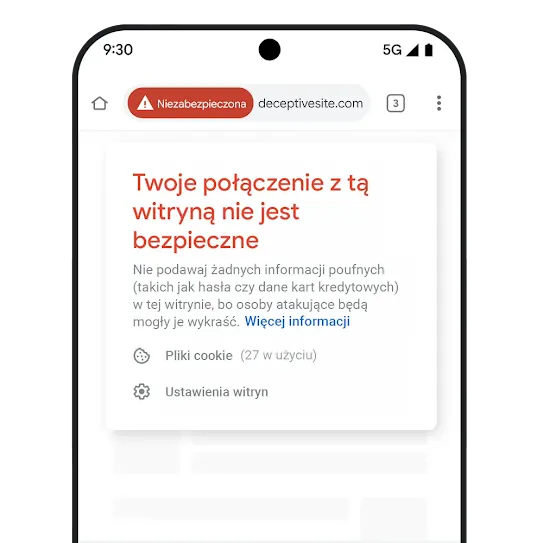

Korzystaj z sieci bezpiecznie

Uważaj podczas korzystania z publicznych lub bezpłatnych sieci Wi-Fi, nawet jeśli są zabezpieczone hasłem. Te sieci mogą nie być szyfrowane, więc gdy połączysz się z siecią publiczną, każda osoba znajdująca się w pobliżu może śledzić Twoją aktywność w internecie, np. odwiedzane strony czy wpisywane informacje. Jeśli musisz użyć publicznej lub bezpłatnej sieci Wi-Fi, sprawdź na pasku adresu w Chrome, czy przypadkiem dana strona nie jest NIEbezpieczna.

Obejrzyj ten film, aby dowiedzieć się więcej o tym, jak ważne jest korzystanie z bezpiecznych połączeń Wi-Fi i jak zabezpieczyć swoją sieć Wi-Fi.

Gdy korzystasz z internetu – zwłaszcza jeśli zamierzasz wpisać informacje poufne, takie jak hasło czy numer karty kredytowej – upewnij się, że używasz bezpiecznego połączenia sieciowego. Domyślnie każde połączenie jest bezpieczne. Jeśli połączenie nie jest bezpieczne, przeglądarka Chrome wyświetli czerwony komunikat „Niezabezpieczona” na pasku adresu. Protokół HTTPS umożliwia bezpieczne korzystanie z internetu, zapewniając bezpieczne połączenie przeglądarki i aplikacji ze stroną, którą odwiedzasz.

Aby ulepszyć działanie usług wykorzystujących lokalizację, Dokładność lokalizacji Google używa publicznie rozgłaszanych danych o sieciach Wi-Fi z bezprzewodowych punktów dostępu, a także wskazań GPS-a, danych o stacjach bazowych oraz danych z czujników. Instrukcje dotyczące rezygnacji z gromadzenia danych z Twojego punktu dostępu Wi-Fi znajdziesz tutaj .